자동차·비행기도 '해킹 안전지대' 아니다

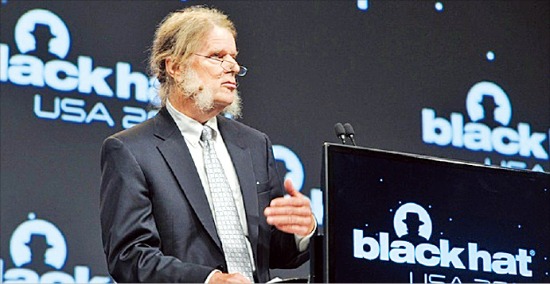

지난 2일부터 7일까지 미국 라스베이거스에서 열린 정보보호 콘퍼런스 ‘블랙햇 USA 2014’에 참가한 보안전문가들이 해킹에 취약한 차량으로 꼽은 모델들이다. 찰리 밀러 트위터 보안 엔지니어와 크리스 밸러섹 아이오엑티브 이사는 이 같은 조사 결과를 발표했다.

이들은 총 20대의 차량에 대해 보안성 조사를 벌였다. 무선랜(와이파이), 블루투스, 텔레매틱스와 같은 통신 기능을 통해 해커들이 차량 네트워크에 접근할 수 있는지를 살폈다. 어떤 무선 네트워크 구조를 갖췄는지, 이런 자동차 네트워크 구조에서 차량 방향 조작, 브레이크 등 주요 기능에 연결할 수 있는지에 초점을 맞췄다.

가장 보안이 취약한 차로는 2014년형 인피니티 Q50이 꼽혔다. 각종 무선기능과 자동 주행 기능을 함께 갖춰 해커들이 주행에까지 영향을 미칠 수 있다는 평가였다.

2014년형 ‘닷지 바이퍼’, 2014년형 ‘아우디 A8’, 2014년형 ‘혼다 어코드’ 등은 해킹하기 가장 까다로운 차로 분류됐다. 첨단 기능을 많이 갖춘 차량일수록 해킹 가능성이 상대적으로 높았고 기계적 기능이 많은 구형 차량들이 오히려 안전한 것으로 조사됐다.

찰리 밀러는 “제조업체마다 모델별로 다르게 설계하기 때문에 분석 결과를 일반화할 순 없다”면서도 “해커들은 차내 마이크를 켜 통화내용 등을 도청하는 것은 물론 핸들이나 브레이크를 임의로 조작할 수도 있다”고 지적했다.

이 보고서에 대한 업체들의 반응은 달랐다. 크라이슬러 대변인은 “이 결과가 옳다면 해결하기 위해 노력할 것”이라고 밝혔다. 반면 닛산 측은 “보고서 검토 결과 차량을 통해 운전자 정보를 부당하게 착취한 정황을 포착하지 못했다”고 반박했다. 제너럴모터스는 어떤 대응도 하지 않았다.

자동차와 정보기술(IT)의 결합이 늘어나면서 해킹 가능성은 크게 증가하고 있다. 올해 중국에서 열린 보안 콘퍼런스에서는 대학생팀이 테슬라를 해킹해 원격 조정하기도 했다. 이 팀은 원격 제어 방식으로 테슬라 ‘모델S’의 보안 허점을 공략해 경적을 울리고 선루프를 열어보였다. 지난해 이 행사에 참가한 한 미국 연구자들도 도요타 ‘프리우스’와 포드의 전기자동차를 해킹해 주행 중 브레이크 장치를 무력화하는 데 성공하기도 했다.

이번 콘퍼런스에서는 비행기 안전성도 도마에 올랐다. 루벤 산타마르타 아이오엑티브 보안 컨설턴트는 비행기 내 엔터테인먼트시스템과 무선랜에 침입해 항공 위성통신장비에 접근했다고 발표했다. 5개 비행 위성통신장비 펌웨어에서 취약점도 발견됐다. 이들 장비는 어떤 보안 장치도 없이 그냥 열려 있는 것으로 확인됐다. 산타마르타는 “항공기 위성통신 장비는 로그인할 때 동일한 ID와 비밀번호를 쓰고 있다”며 “위성통신장비가 해킹에 노출되면 항공기의 모든 통신이 위협받을 수 있다”고 경고했다.

김태훈 기자 taehun@hankyung.com

-

기사 스크랩

-

공유

-

프린트

![매파 연준 우려에 나스닥 2% 급락 [출근전 꼭 글로벌브리핑]](https://timg.hankyung.com/t/560x0/photo/202405/B20240501062439197.jpg)