랜섬웨어에 속수무책 털리는 기업들…경찰 '검거 TF' 떴다

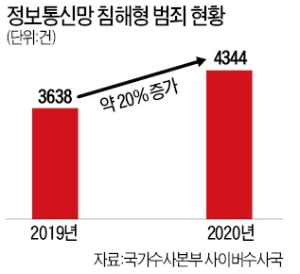

작년 정보통신망 침해 범죄

20% 늘어난 4344건 달해

해외 해커들 잡기 쉽지 않아

랜섬웨어범 첫 검거에 2년 걸려

#2. PC 수리기사들이 고객을 상대로 ‘병 주고 약 주는’ 해커짓을 하다가 검거되는 황당한 일도 벌어졌다. 이들은 출장 수리를 가서 피해 업체 몰래 컴퓨터에 랜섬웨어 프로그램을 심었다. 이런 수법으로 피해 업체 네 곳으로부터 3200만원을 챙겼다. 해외 랜섬웨어 공격을 당해 피해 복구를 의뢰받은 업체에 ‘협상비가 필요하다’는 등의 명목으로 실제 비용을 최대 10배가량 부풀려 1억3000만원의 차익을 챙겼다.

일상 파고드는 랜섬웨어

수법도 진화를 거듭하고 있다. 특정 개인 또는 회사를 대상으로 ‘맞춤형 작전’을 펼치는 ‘스피어 피싱’이 대세다. 대학교수에게 저작권 관련 메일을 보내 첨부파일을 다운받게 하거나, 직장인에게 연봉계약서 등 위장 파일을 보내 클릭을 유도하는 식이다. 랜섬웨어 유포 조직과 별도 수금 조직이 협력하는 분업화도 두드러진 변화다.

하지만 검거율은 미미하다. 대다수 해커가 해외에 있거나, 해외 서버를 경유하는 해킹 방식을 구사하기 때문이다. 이에 인터폴·각국 수사기관 등과 국제 공조 수사를 통한 해커 검거에 통상 2~3년 걸린다는 게 경찰의 설명이다.

지난 2월 경찰이 국내 최초로 랜섬웨어 해커를 검거한 ‘갠드크랩 사건’이 대표적이다. 사건 인지부터 검거까지 2년 걸렸다. 경찰 관계자는 “10개 국가와 공조해 상당히 빠른 속도로 수사를 끝낸 사건”이라며 “랜섬웨어 해커를 검거하는 사례 자체가 귀하다 보니 유엔 정기 회의에서 발표까지 했다”고 말했다.

수사 인력도 태부족이다. 현재 경찰 조직 내 사이버 수사 전담 인력은 전국적으로 2200명 정도다. 연간 접수되는 사이버범죄 수는 20만 건 이상이다. 수사관 1명이 100여 개의 사건을 감당해야 하는 셈이다. 보안업계 관계자는 “피해자들도 파일 복구나 해킹범 검거에 대한 기대가 낮아 신고를 주저하고 있다”며 “실제 피해는 몇 배에 이를 것”이라고 설명했다.

계정은 늘어도 비밀번호는 똑같아

피해를 예방하기 위해선 사용자부터 경각심을 갖는 게 우선이라고 전문가들은 조언했다. IBM시큐리티에 따르면 한국 소비자는 온라인상에서 지난해 평균 14개의 새로운 계정을 생성했는데, 10명 중 9명이 같은 암호를 사용한 경험이 있는 것으로 나타났다.데이터 백업 등 예방조치도 중요하다. 이상진 고려대 정보보호대학원장은 “랜섬웨어는 파일 암호화에 초점이 맞춰져 있기 때문에 원본 파일만 소지하고 있으면 해결이 가능하다”며 “클라우드 서비스로 1차 보안을, 네트워크와 분리된 하드웨어를 사용해 2차 보안을 정기적으로 갖춰야 한다”고 조언했다.

한편 경찰은 급증하는 랜섬웨어 유포 등 사이버 범죄에 대응하기 위해 경찰청 내에 전담조직인 ‘랜섬웨어 및 가상자산 추적수사 지원 태스크포스(TF)’를 최근 꾸렸다. 경찰청 사이버범죄수사과장이 책임자를 맡았다. 사이버수사국 내부 인력이 일선 경찰서와 연계 수사를 펼친다는 구상이다.

이시은/최한종 기자 see@hankyung.com

-

기사 스크랩

-

공유

-

프린트

![구글, 사상 첫 배당 '주당 20센트'…AI 불안감 덮었다 [글로벌마켓 A/S]](https://timg.hankyung.com/t/560x0/photo/202404/B20240426073327760.jpg)